Inhaltsverzeichnis

1. Eine Inventur durchführen

2. Zugriffshierarchie bestimmen

3. Die Umstände bedenken

4. Das Budget für Tools und Zeit einplanen

5. Realistisch bleiben

Die klassische IT-Security bedient sich oft eines Perimeter-Ansatzes. Das Sicherheitspersonal schirmt hierbei die internen Bereiche des Systems gegen die Bedrohungen von außen ab. Die beiden Hauptprobleme sind offensichtlich: Zum einen sind nicht sämtliche Bedrohungen externer Natur und zum anderen sind Verteidigungsmaßnahmen nicht immer undurchdringlich. Schafft es ein Angreifer, die Mauern zu durchbrechen, kann er sich im System über lange Zeiträume komplett frei bewegen und entsprechend großes Unheil anrichten. Gegen Angreifer, die sich bereits im System bewegen dürfen, bringt dieser Security-Ansatz also wenig. Zero Trust hingegen setzt auf strikte Zugriffskontrollen und Authentifizierungsmechanismen – auf jeder Ebene. Da dieser Ansatz nicht leicht zu verfolgen ist, hat Adaptiva fünf Punkte zusammengestellt, die Unternehmen vor der Umsetzung beachten sollten.

VDMA veröffentlicht Leitfaden IEC 62443 für Industrial Security

Eine Inventur durchführen

Da es wenig Sinn ergeben würde, die bestehende Sicherheitsinfrastruktur komplett neu aufzusetzen, sollten Unternehmen zunächst die sensibelsten Geschäftsbereiche absichern. Daher ist es zu Beginn ratsam, eine Übersicht zu schaffen, welche Assets, Workflows, Netzwerk-Accounts in diese Kategorie fallen. Das Management muss hierfür mit dem SecOps-Team an einer Priorisierung arbeiten.

Zugriffshierarchie bestimmen

Auf die Priorisierung der wichtigsten Geschäftsbereiche folgt die Beantwortung der Frage, wer auf was Zugriff haben soll. Die Wahrscheinlichkeit ist hoch, dass nicht jede Anwendung und alle Daten sämtlichen Personen zugänglich gemacht werden sollen – es sollte generell keine Carte Blanche verteilt werden. Freelancer und externe Auftragnehmer haben zum Beispiel bestenfalls Zugriff auf die Ressourcen, die auch innerhalb ihres unmittelbaren Aufgabenfeldes notwendig sind. Die Planung der Zugriffshierarchie wird einige Zeit brauchen und Flexibilität voraussetzen. Dabei sollten die Entscheidungsträger im Hinterkopf behalten, dass Zugriffsprotokolle sowie Authentifizierungspraktiken sich ständig im Wandel befinden werden. Fluktuation ist im Unternehmen Normalität und manchmal ändern sich Zuständigkeiten und Positionen der Mitarbeiter.

Die Umstände bedenken

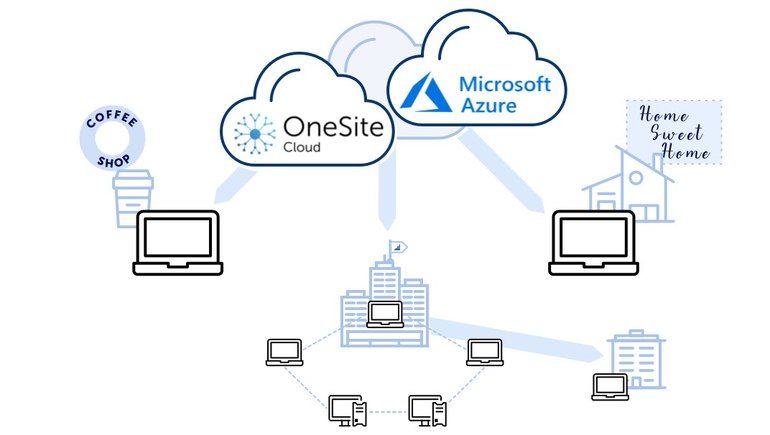

Da verteiltes Arbeiten, etwa im Homeoffice, immer mehr zu einem Teil der Arbeitsrealität wird, müssen Firmen sich nicht nur darüber klar werden, welche Informationen von wem abgerufen werden können, sondern auch von wo und wann. Sind private Netzwerke in Ordnung? Wie sieht es mit dem WLAN in Hotels oder Cafés aus? Brauchen Nutzer ein sicheres Netzwerk, um sich zu verbinden, oder können sie einfach aus einem öffentlichen heraus auf die Daten zugreifen? Die Stakeholder müssen entsprechende Regeln und Parameter sehr sorgfältig bedenken und klar definieren.

Das Budget für Tools und Zeit einplanen

Wer noch keinerlei Zero-Trust-Tools in Gebrauch hat, der sollte Ausgaben für qualitativ hochwertige, ausgeklügelte Komponenten und Funktionen einplanen, die die User Experience nicht beeinträchtigen. Besonders Produkte und Services für das Identitätsmanagement, Asset-Management, die Anwendungsauthentifizierung, die Netzwerksegmentierung und Threat Intelligence sind für den Werkzeugkasten empfehlenswert. Automatisiertes Endpoint-Management ist nicht zwingend für den Zero-Trust-Ansatz notwendig, kann aber sicherstellen, dass Endpunkte auf dem neuesten Stand sind und korrekt konfiguriert wurden. Zudem lassen sich so Key Entry Points, wenn nötig, leicht schließen.

Zero Trust benötigt darüber hinaus eine konstante Verwaltung, und es muss bei Bedarf möglich sein, kurzfristig die Regulierungen zu ändern. Dafür ist entsprechendes Personal notwendig. Wer im Team kann und will die Verantwortung dafür übernehmen? Soll das Zero-Trust-Management im SecOps-Team verteilt werden oder neues Personal dafür eingestellt werden? Wie wird sich dies auf andere IT-Prioritäten auswirken? Diese Fragen sollten bei der Budgetplanung im Hinterkopf behalten werden.

Realistisch bleiben

Zero Trust lässt sich nicht einfach einschalten. Es erfordert einige Planung – und Zeit –, um alle Teile des Unternehmens und deren Rolle darin erfolgreich zu verwalten. Daher ist es notwendig, realistische Ziele und Zeitrahmen für die Implementierung und das entsprechende Training der Mitarbeiter im Hinblick auf die neuen Praktiken und Regeln vorzugeben. Bedenkt man all dies, wird es klar, dass der Aufbau einer Zero-Trust-Architektur nicht gerade einfach ist. Es sind Geduld, Flexibilität, fortwährendes Monitoring und ständige Anpassungen nötig. Aber es lohnt sich – und ist mit die einzige realistische Chance auf Sicherheit.

Wer in Zeiten des verteilten Arbeitens eine reale Chance auf Sicherheit haben möchte, der kommt an Zero Trust nicht vorbei. Unternehmen sollten sich aber dennoch darüber im Klaren sein, dass sich eine Zero-Trust-Architektur weder von heute auf morgen aufbauen lässt, noch wird dies besonders billig. Bevor man diese Reise startet, sollten sich Geschäftsführung und die jeweiligen Stakeholder jedenfalls intensiv mit der Planung beschäftigen und sich dann Schritt für Schritt auf den Weg machen. So beschwerlich der Pfad allerdings auch sein mag, am Ende lohnt es sich in jedem Fall. (ge)

Kontakt:

Adaptiva

4010 Lake Washington Blvd NE

Suite 200

Kirkland

WA 98033

torsten.wiedemeyer@adaptiva.com