Industrie 4.0 kann unter anderem die völlige Umgestaltung einer Fabrik erfordern, um einen höheren Grad an Autonomie und Individualisierung zu erreichen, dadurch die Gesamtbetriebskosten zu senken und den Kunden einen Mehrwert zu bieten. Ebenso kann Industrie 4.0 bedeuten, dass die Zulieferer von Systemen und Subsystemen die Fabrikanlagen intelligenter machen, um Echtzeit-Entscheidungen zu fällen, und dass es zu einer autonomen Interaktion von Fertigungszellen innerhalb größerer, mehrzelliger Systeme und über mehrere Standorte hinweg kommt. Abhängig davon, was im Einzelnen mit dem Einsatz von Industrie-4.0-Lösungen angestrebt wird, richtet sich die Strategie für den Einsatz dieser Lösungen danach, an welcher Stelle der Wertschöpfungskette und wie tief sie integriert werden.

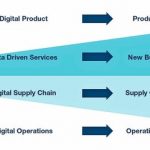

Die Digitalisierung der Fabrik betrifft die gesamte Wertschöpfungskette und wirkt sich unmittelbar auf den Umsatz und den Ertrag eines Unternehmens aus. Am häufigsten diskutiert wird jedoch die Innovation, mit deren Hilfe neue Umsatzmöglichkeiten erschlossen werden, gleich ob sich diese als Produkte, Dienstleistungen oder als eine Kombination aus beiden manifestieren. Die digitale Produktion, die Verwendung von Verarbeitungsverfahren und Datenauswertungen an der Edge verlangen nach neuenProduktinnovationen, während die Sammlung an Metadaten in neuen Services resultiert, die die Steuerung, Instandhaltung und Nutzung optimieren. Auf der anderen Seite sind Kostensenkungs-Initiativen darauf fokussiert, die Effizienz der Lieferkette zu verbessern und die betriebliche Leistungsfähigkeit zu optimieren. Diese Verbesserungen wiederum erfordern die Verwendung fähigerer Produkte und Services in der eigenen Fabrik. Die Verwendung neuer Produktinnovationen ist die Voraussetzung dafür, dass sich die Vorteile der Industrie 4.0 unter dem Strich auszahlen. Abhängig davon, wie man Industrie-4.0-Lösungen nutzen will, muss sich auch die Cybersecurity-Strategie ändern, um eine erfolgreiche Verwendung und Skalierung digitaler Lösungen in der Fabrik zu gewährleisten.

Einfluss auf die Cybersecurity-Strategie hat auch die Integrationstiefe digitaler Lösungen an der Edge des industriellen Regelkreises. Die traditionelle industrielle Automatisierungs-Architektur ist höchst ungleichartig und beruht darauf, die Steuerung der Feldgeräte von den übrigen Informationssystemen, Services und Anwendungen der Fabrik zu trennen, um vor Cybersecurity-Bedrohungen geschützt zu sein. Bei den eigentlichen Feldgeräten handelt es sich meist um Punkt-zu-Punkt-Lösungen mit sehr begrenztem Datenaustausch und Edge Processing, sodass die von einem Gerät für das System insgesamt ausgehende Cybersecurity-Bedrohung überschaubar ist. Das Aufbrechen dieser typischen Architektur ist keine einfache Aufgabe und muss stufenweise erfolgen. Aggressive Nutzer von Industrie-4.0-Lösungen müssen zunächst festlegen, wie tief sie die neue Technik in die Fabrik einbinden wollen, um daraufhin eine Cybersecurity-Strategie voranzutreiben, die die Umsetzung der angestrebten Ziele ermöglicht.

Alles deutet darauf hin, dass die neue industrielle Automatisierungs-Architektur sehr viel anders aussehen wird. Während die Fabrik derzeit nach dem Purdue-Modell oder ähnlichen Konzepten in fünf verschiedene Ebenen gegliedert ist, dürften sich künftige Fabrikarchitekturen eher nicht an diesem Modell orientieren. Feldgeräte der Zukunft werden Sensorik und Aktoren mit Fertigungsprozessen und Steuerungsfunktionen kombinieren und nicht nur zu einer vernetzten, integrierten Fabrikarchitektur verbunden sein, sondern einige der Feldgeräte werden direkt mit dem Enterprise-System, dem Internet und Cloud-Diensten verbunden sein, sodass sich das Cybersecurity-Risiko, das jedes einzelne Feldgerät für das System insgesamt darstellt, deutlich erhöht. Wie auch immer die künftige Industrie-4.0-Architektur wahrgenommen wird, wird das finale Ziel nach einem mehrstufigen Ansatz und nach einer Cybersecurity-Strategie verlangen, die mit der gewünschten Integrationstiefe digitaler Lösungen in die Fabrik verknüpft ist.

Die digitale Fabrik verlangt nach einem hohen Grad an Absicherung

Es gibt viele unterschiedliche Perspektiven, was das Aussehen der Industrie 4.0 bei vollständiger Integration ihrer Lösungen betrifft. Einige Fachleute glauben, dass das traditionelle Fabrikdesign weitgehend intakt bleiben wird, während andere die aggressivere Auffassung vertreten, dass die neue Fabrik nach heutigen Standards kaum mehr wiederzuerkennen sein wird. Einig ist man sich darin, dass sich die Fabriken verändern werden und dass dies nicht über Nacht geschehen wird. Von den unterschiedlichen Beweggründen für diese Umwälzung ist der wichtigste die Lebensdauer der heute im Feld eingesetzten Geräte. Diese Geräte sind nämlich für eine Einsatzdauer von deutlich über 20 Jahren ausgelegt und können sogar noch wesentlich länger genutzt werden. Man könnte nun Maßnahmen ergreifen, diese Geräte entsprechend nachzurüsten, um die Funktionalität und Konnektivität zu erweitern. Sie werden aber nach wie vor durch ihre Hardwaredesigns eingeschränkt sein, sodass ihre Unzulänglichkeiten von der Fabriksystem-Architektur kompensiert werden müssen. Im Hinblick auf das Thema Cybersecurity werden diese Geräte stets mit Einschränkungen behaftet sein und ein Cyber-Risiko darstellen. Ein abgesichertes Gerät erfordert, dass die Architektur und das Systemdesign ebenfalls abgesichert sind. Das Nachrüsten von Security-Features an einem bereits vorhandenen Gerät bleibt stets Stückwerk, woraus unweigerlich Sicherheitslücken resultieren. Die vollständige Umstellung auf die digitalisierte Fabrik aber verlangt nach einem hohen Grad an Absicherung, um Cyber-Attacken in Umgebungen widerstehen zu können, die für den Informationsaustausch und die Entscheidungsfindung in Echtzeit geeignet sind. Resilienz, also die Fähigkeit zur schnellen Regeneration nach Problemen, hat einen maßgeblichen Einfluss darauf, wie Cybersecurity implementiert wird und welche Schritte für eine von Cybersecurity geprägte Industrie 4.0 erforderlich sind.

Das erste entscheidende Hindernis, das es zu überwinden gilt, ist die Einhaltung der für Cybersecurity geltenden Industriestandards und Best Practices. Das Erreichen der Konformität in einer sich wandelnden Fabrik erfordert eine andersartige Herangehensweise. Traditionelle Methoden, die auf der Anwendung von IT-Security-Lösungen zum Isolieren, Überwachen und Konfigurieren des Netzwerk-Traffics basierten, können nicht mit der für Industrie 4.0 erforderlichen Resilienz aufwarten. Je mehr die Geräte vernetzt werden und Echtzeitinformationen untereinander austauschen, umso mehr werden Hardware-Security-Lösungen benötigt, um einerseits autonome Echtzeit-Entscheidungen zu ermöglichen und andererseits die Resilienz in der Fabrik zu wahren. Da sich also die Herangehensweise an das Thema Cybersecurity ändert, müssen sich die Organisationen entsprechen anpassen, damit man sich den neuen Herausforderungen stellen kann. Viele Organisationen nehmen eine Umstrukturierung vor, um sich eine Cybersecurity-Kompetenz anzueignen, die einerseits abgetrennt von der traditionellen Technikorganisation gemanaged wird, anderseits aber in sämtliche Projektteams der Organisation integriert ist. Der Aufbau einer Organisation zur Implementierung einer Cybersecurity-Lösungsstrategie, die den Standards und Best Practices der Branche entspricht, ist der erste entscheidende Schritt in der Umsetzung der an die Industrie 4.0 geknüpften Erwartungen.

Hat man sich eingehend mit den entstehenden Security-Standards vertraut gemacht und eine Organisation ins Leben gerufen, die Security-Anforderungen über alle Produktlebenszyklen hinweg und organisationsübergreifend koordinieren kann, lässt sich der Fokus auf die Steigerung der Autonomie innerhalb der Fabrikzellen richten. Autonomie ist jedoch nur erreichbar, wenn die Systeme in der Fabrik über ausreichend Intelligenz verfügen, um auf der Grundlage der von ihnen empfangenen Daten eigenständig Entscheidungen zu fällen. Beim Cybersecurity-Konzept handelt es sich um ein Systemdesign auf der Grundlage von Edge Devices, das in der Lage ist, das Vertrauen in die Daten auf deren Entstehungsort zu gründen. Hieraus entsteht das zum Fällen von Echtzeit-Entscheidungen nötige Vertrauen auf der Basis eines mit Cybersecurity ausgestatteten Systems. Dieses System wiederum kann Daten aus der realen Welt entgegennehmen, deren Vertrauenswürdigkeit bewerten und autonom agieren.

Als letztes Hindernis, das es zu überwinden gilt, bleibt der Aufbau einer Fabrik, die nicht nur über eine Cloud-Anbindung verfügt, sondern mithilfe von Cloud-Diensten synchron mit anderen Fabriksystemen arbeitet. Dies erfordert eine deutlich größere Verbreitung digitaler Lösungen und wird sich wegen des Zeitaufwands für die vollständige Umstellung auf die digitale Fabrik als das letzte Hindernis erweisen. Bereits heute werden Geräte mit einer Cloud-Anbindung versehen, die jedoch in den meisten Fällen nur zum Empfangen von Daten dient. Diese Daten werden analysiert, wobei die Entscheidungen außerhalb der Fabrikumgebung gefällt werden. Ein Erzeugnis dieser Entscheidungen kann beispielsweise die Verzögerung oder Beschleunigung von Instandhaltungsmaßnahmen oder die Feinabstimmung eines automatisierten Prozesses sein. Entscheidungen dieser Art werden derzeit nur in den seltensten Fällen aus der Cloud heraus gefällt, da die Feldsteuerung lokal in der Fabrik angesiedelt und vom Enterprise-System abgetrennt ist. Je mehr man in der Fabrik aber auf Autonomie setzt, um so relevanter wird die Überwachung und Steuerung einer Fabrik mithilfe von Cloud-Diensten, wobei Echtzeit-Informationen über Enterprise-Systeme hinweg geteilt werden.

Die Forderung nach Hardware-Security wird von Industriestandards getrieben, die ein höheres Security-Niveau anstreben, um vernetzte Lösungen in der Fabrik möglich zu machen. Sobald die Zugriffsmöglichkeiten auf Steuerungen und ihre Zugänglichkeit verbessert werden, stellen sich neue Risiken ein. Traditionelle IT-Security-Lösungen aber sind nur unzureichend für die Abwehr dieser Gefahren gerüstet, solange die Security-Ausstattung auf der Geräteebene nicht mit einem hardwaremäßigen Vertrauensanker (Root of Trust) kombiniert wird. Werden Geräte mit einem Netzwerk verbunden, werden sie damit zwangsläufig zu potenziellen Zugängen für das gesamte System. Die Schäden, die von diesen Zugängen ausgehen können, erstrecken sich über das gesamte Netzwerk, wodurch kritische Infrastrukturen verwundbar werden. Traditionelle Security-Methoden auf der Basis von Firewalls sowie die Erkennung von Malware und Anomalien erfordern fortlaufende Aktualisierungs- und Konfigurationsmaßnahmen und sind anfällig für menschliche Fehler. Im heutigen Umfeld sollte davon ausgegangen werden, dass sich ein Gegner bereits im Netzwerk befindet. Zur Verteidigung gegen solche Gegner sollte auf ein Defense-in-Depth- und Zero-Trust-Konzept gesetzt werden (fundierte Verteidigung und null Vertrauen). Um maximales Vertrauen in die erwartungsgemäße Funktion vernetzter Geräte zu erlangen, wird ein hardwaremäßiger Vertrauensanker in dem jeweiligen Gerät benötigt. Die Installation der passenden Hardware-Anker in den Geräten ist entscheidend dafür, die Umstellung auf die digitale Fabrik von morgen zu ermöglichen.

Verlässliches Kryptografiesystem auf FPGA-Basis

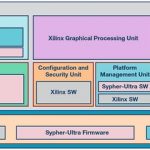

Analog Devices hat mithilfe der FPGA-Familie Zinq UltraScale+-MPSoC (ZUS+) von Xilinx die Sypher-Ultra-Plattform entwickelt. Diese sorgt dank ihres hochgradig verlässlichen Kryptografiesystems mit mehreren Sicherheitskontrollebenen für ein höheres Maß an Vertrauen in die Integrität der erzeugten und verarbeiteten Daten. Sie nutzt das Security-Fundament des ZUS+ im Verbund mit zusätzlichen, von Analog Devices entwickelten Security-Features, damit Endprodukte in der Lage sind, Security-Anforderungen wie NIST FIPS 140-2, IEC 62443 oder Automotive EVITA – HSM zu erfüllen. Sypher-Ultra ist zwischen den eingebauten Fähigkeiten des ZUS+-Bausteins und der finalen Applikation angesiedelt, um Designteams eine Single-Chip-Lösung für abgesicherte Operationen in die Hand zu geben. Um hochgradig verlässliche Security zu bieten, bedient sich die Sypher-Ultra-Plattform einer vertrauenswürdigen Verarbeitungsumgebung (Trusted Execution Environment, TEE) und schafft damit die Grundlage für geschützte Daten, sei es im Speicher oder während der Übertragung. Security-bezogene Features werden vorrangig in der Echtzeit-Verarbeitungseinheit und in der programmierbaren Logik ausgeführt, damit die Designteams ihre Applikation innerhalb der Applikationsverarbeitungs-Einheit einfach hinzufügen können. Mit diesem Design ist es nicht mehr notwendig, dass die Produktteams sämtliche Komplexitäten des Security-Designs und der Zertifizierung beherrschen, und gleichzeitig ist für ein hohes Maß an Vertrauen in den geschützten Ablauf der Operationen gesorgt.

Das Erarbeiten eines Konzepts für mehr Security auf der Geräte-Ebene stellt eine echte Herausforderung dar – speziell, wenn man bedenkt, welche Markteinführungszeit-Vorgaben zu erfüllen sind, um mit dem ehrgeizigen Tempo der digitalen Fabrik mitzuhalten. Die Komplexität, die der Security-Implementierung innewohnt, setzt ganz spezielle Fähigkeiten und Prozesse voraus. Hier gibt die geschützte Plattform von Analog Devices den Teams eine Lösung in die Hand, mit der sie die Security näher an den Außengrenzen des industriellen Regelkreises installieren können. Indem man den Produktdesign-Teams die Komplexitäten der Implementierung (Security-Design, Zertifizierung nach Security-Normen und Schwachstellen-Analyse) abnimmt, reduzieren sich die Risiken und der Zeitaufwand des Designs erheblich. Die Lösung von Analog Devices stellt einfach anzuwendende, geschützte APIs auf einer verbreitet genutzten Plattform zur Verfügung, sodass die Koexistenz hochgradig verlässlicher Security-Features und übergeordneter Applikationen auf ein und demselben FPGA möglich wird. Das Sypher-Ultra-Produkt von Analog Devices erlaubt den geschützten Einsatz der Zynq-UltraScale+-MPSoC-Familie (ZUS+) von Xilinx, um sensible Kryptografie-Operationen zu isolieren und den unbefugten Zugriff auf sensibles IP zu unterbinden. Über Hardware-Security an der Edge wird damit ein Weg zur vernetzten Fabrik geebnet.

Details zur Unternehmens-

Strategie bei Industrie 4.0