Das Thema Security ist für die Kommunikationsspezialisten nichts Neues. So hat PI (Profibus & Profinet International) bereits im Jahr 2005 ein Security-Konzept veröffentlicht, das in mehreren Schritten weiter detailliert wurde. Schon damals wurde deutlich, dass es nicht ausreicht, Anlagennetze und Automatisierungskomponenten zu schützen, sondern die eingesetzten Schutzmechanismen und Konzepte dürfen den Produktionsbetrieb nicht stören. Zudem müssen diese einfach umsetzbar und bezahlbar bleiben. Security ist außerdem ein Thema, das nie abgeschlossen ist – im Gegenteil. Die Bedrohungen, sei es durch mangelnde Sorgfalt oder durch Absicht, werden in Zukunft – gerade im Hinblick auf Industrie 4.0 und Internet of Things – sicher zunehmen.

Bevor Konzepte und Maßnahmen erarbeitet werden, muss erst einmal genau geschaut werden, wo mögliche Angriffspunkte liegen. Bei einer solchen Bedrohungsanalyse orientierte sich PI an bewährten Konzepten aus der Informationstechnologie. Eins davon ist das STRIDE-Prinzip, das sich aus den sechs Anfangsbuchstaben der nachfolgenden Begriffe zusammensetzt:

- Spoofing: Kann ein Angreifer die Nachricht vortäuschen?

- Tampering: Kann ein Angreifer die Nachricht verfälschen?

- Repudiation: Kann eine Nachricht oder Transaktion abgestritten werden?

- Information disclosure: Kann ein Angreifer Informationen erlangen, die er nicht erlangen soll?

- Denial of service: Kann der Angreifer durch gezielte Nachrichten oder Nachrichten-Lastsituationen die Funktion eines Gerätes stören?

- Elevation of privilige: Kann ein Angreifer mehr Rechte erhalten, als ihm zugesprochen wurden?

Auf diesen Fragen aufbauend wurden die schützenswerten Assets eines Profinet-Systems identifiziert, mögliche Bedrohungen aufgezeigt, diese bewertet, um anschließend Gegenmaßnahmen zu entwickeln. Dabei zeigte sich, dass zum Beispiel schon heute die Durchführung von Netzlasttests, die sogenannten Security-Level1-Tests, wichtiger Bestandteil bei der Zertifizierungsprüfung sind. Diese schützen in einem gewissen Umfang vor Denial-of-Service-Attacken. Auch das schon früh von PI eingeführte Zellenschutzkonzept hat immer noch Bestand.

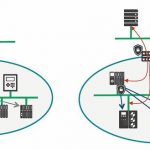

Praxiserprobt: Das Zellenschutzkonzept

Man kann das Zellenschutzkonzept mit einer Zugangskontrolle in einem Betrieb vergleichen. Ähnlich wie ein Ausweis beim Betreten eines Unternehmens verlangt wird, wird beim Zellenschutzkonzept die Identität und die Zugangsberechtigung auch innerhalb des Betriebes beim Übergang in beispielsweise andere Gebäude erneut geprüft. Der erste Schritt zur Implementierung eines Zellenschutzkonzepts besteht in der Definition der sogenannten Security-Zellen. Jede Zelle kann wiederum aus einer oder mehreren untergeordneten Zellen bestehen und muss unabhängig von anderen als eigenständige Zelle funktionieren. Jede Zelle kann zudem eine unterschiedliche Anzahl von Komponenten haben. Alle in einer Zelle befindlichen Komponenten werden als vertrauenswürdig eingestuft, sodass innerhalb der Zellen keine weiteren Sicherheitsmaßnahmen für die Kommunikation erforderlich sind. Dieses Prinzip ist auch für die Nachrüstung bereits bestehender Anlagen empfehlenswert. Bei bereits definierten Zellen muss nur die Zugangskontrolle am Eingangspunkt der Zelle definiert werden. Dazu können klassische Security-Komponenten (z. B. Firewalls) verwendet werden. Ein großer Vorteil besteht darin, dass die Zelle durch Begrenzung der Bandbreite in der Security-Komponente vor Überlastung des Netzwerks geschützt und der Datenverkehr innerhalb der Zelle ungestört aufrechterhalten werden kann. Dies bedeutet, dass die Echtzeit-Kommunikation innerhalb der Zelle nicht beeinträchtigt wird.

Herausforderungen und Schutzziele

Angesichts einer zukünftigen stärkeren Vernetzung, etwa durch Industrie 4.0, kann es jedoch zu Situationen kommen, in dem ein Zellenschutzkonzept allein nicht ausreicht. Hier müssen weitere Maßnahmen ergriffen werden. Generell empfiehlt es sich, sich an Security-Konzepten der IT-Welt zu orientieren. Allerdings hat die Working Group in ihren Untersuchungen festgestellt, dass diese sich nicht ohne weiteres auf die Automatisierungswelt übertragen lassen. Um nur ein Beispiel zu nennen: Profinet-Geräte sind in erster Linie auf Zuverlässigkeit und Echtzeit-Kommunikation ausgerichtet. Zusätzlich spielen Usability-Aspekte in einer industriellen Umgebung eine tragende Rolle im Technologie-Design. Die Implementierung von Security-Funktionen muss sich also mit Usability-Aspekten im täglichen Umgang vereinen lassen. Zudem werden in der Business-IT zum Teil die Schutzziele anders priorisiert, zum Beispiel ist hier der Faktor Vertraulichkeit ein wichtiges Gut. Dagegen spielt die Vertraulichkeit in Kommunikationsnetzwerken der Automatisierungstechnik oft eine untergeordnete Rolle. Bei vielen Automatisierungssystemen werden die Schutzziele, die sicherlich in einzelnen Fällen und Anwendungen abweichen können, wie folgt priorisiert:

- Verfügbarkeit (1)

- Authentizität (Geräte/Benutzer) (2)

- Integrität (Daten) (3)

- Vertraulichkeit (4)

Daraus ergeben sich andere Aufgabengebiete.

Aktivitäten seitens PI

Neben den bestehenden Schutzmechanismen hat sich die Working Group bereits weitergehende Gedanken über zukünftige Security-Szenarien gemacht. Ein Schwerpunkt dabei ist die Beurteilung, wie sich gängige Schutzkonzepte aus der IT-Welt auf die Automatisierung und Echtzeitkommunikation anpassen lassen. Wie verhalten sich diese in Echtzeit? Oder wie lässt sich eine einfache Zertifikatsprüfung vornehmen? Dabei steht die Working Group immer im engen Kontakt zu den Anwendern, um später auch eine praxistaugliche Vorgehensweise zu entwickeln.

So wurde zum Beispiel bei Probeimplementierungen evaluiert, welche Cipher Suites echtzeitfähig sind. Cipher Suites sind eine standardisierte Sammlung kryptographischer Verfahren. Im Protokoll TLS (Transport Layer Security) wird festgelegt, welche dieser Algorithmen/Technologien verwendet und kombiniert werden, um eine sichere Kommunikationsverbindung zu betreiben. Aus PI-Sicht wird es darum gehen, aus diesen Cipher Suites diejenigen auszuwählen, die die erforderlichen Einsatzbereiche abdecken, etwa einen zyklischen Datentransfer ohne Unterbrechung durch zusätzlichen Security-Traffic oder eine sichere Erkennung von gefälschten Parametrierdaten. Eine wichtige Randbedingung ist der Ressourcenbedarf. Dieser ist bei IoT-Geräten typischerweise begrenzt. Ferner sind Verfahren festzulegen, um Cipher Suites auszutauschen, sollte es in einigen Jahren besser geeignete Cipher Suites geben. Hier gilt zu beachten, dass Anlagen üblicherweise eine lange Laufzeit aufweisen. Eine sich schnell ändernde Bedrohungslage erfordert jedoch eine regelmäßige und unter Umständen auch schnelle Aktualisierung der Sicherheitsmaßnahmen.

Bei der Bewertung der Angriffsvektoren wurde ferner identifiziert, dass Dienste vorhanden sind, die gegen unautorisierte Nutzung zu schützen sind. Dabei ist zwischen der Authentifizierung einer Maschine (IO-Controller, IO-Device) und einer Person zu unterscheiden.

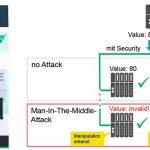

Auch bei der Authentifizierung und Integritätssicherung, also der Sicherstellung, dass die Daten auch wirklich von einem vertrauenswürdigen Profinet-Gerät stammen und unverfälscht sind, ist man inzwischen einen Schritt weiter. Auf der Hannover Messe wurde in einer Live-Demonstration ein Man-in-the-Middle-Angriff simuliert und gezeigt, wie dadurch ein Gerät manipuliert wurde. Gleichzeitig wurde ein Prototyp eines Profinet-Gerätes gezeigt, das bereits Security-Mechanismen integriert hat, die das Verfälschen von Daten erkennen. Fokus des Profinet-Prototyps waren die Parametrierdaten.

Ebenfalls extrem wichtig ist das Schlüsselmanagement (Key Deployment). Dabei geht es nicht nur um die Frage, wie der Schlüssel ins Feldgerät, also in diesem Fall in die Profinet-Komponente, übertragen wird, sondern wie man diese Technologie auch ohne ausgebildete IT-Techniker anwendet. Oder wie man bei einem Geräteausfall an den Schlüssel herankommt, um die Komponente wieder zum Laufen zu bringen. Zwar gibt es bereits viele Ideen, allerdings sollen diese einfach, praktikabel und nachhaltig sein.

Security erfordert ein Systemkonzept

Security ist leider nicht durch ein einzelnes Produktfeature lösbar, sondern verlangt vom Anwender, dass auch er Verantwortung übernimmt und ein Systemkonzept implementiert. Daher kann im Gegensatz zu anderen PI-Technologien beim Thema Security dem Anwender kein einfaches Systemfeature an die Hand angeben werden. PI wird jedoch im Rahmen seiner Security-Spezifikation Strategien empfehlen, mit denen eine Anlage bestmöglich geschützt wird. Dabei geht es vor allem darum, dass die Kommunikation und die Assets nach dem Stand der Technik so gesichert werden, dass es dem Angreifer so schwer wie möglich gemacht wird. Bei allen Konzepten achtet PI darauf, dass die angebotenen Lösungen praktikabel bleiben und sich für zukünftige Anwendungen eignen. Ein wichtiger Aspekt ist zum Beispiel die Kompatibilität und Interoperabilität. Dazu gehört auch die Skalierbarkeit: Der Anwender kann also entscheiden, welche Stufe des Schutzes benötigt wird. ge

Profinet – Backbone für Industrie 4.0:

PLUS

Wegweiser IEC 62443

Beim Thema Security lehnt sich PI an die IEC 62443 ´Industrial communication networks – Network and system security‘ an, die derzeit fertig gestellt wird. Dieses umfangreiche Regelwerk beleuchtet viele Aspekte der Security. Ein Teil richtet sich an Hersteller von Komponenten und Geräten, ein anderes widmet sich dem Systemintegrator und dem Anlagenbetreiber. PI beschäftigt sich explizit mit den Abschnitten, die für Profinet relevant sind. Erkenntnisse daraus werden dann in die jeweiligen Spezifikationen überführt. So ist beispielsweise geplant, mehrere Security-Profile einzuführen. Über diese Profile wird der Systemintegrator die Geräte auswählen und entsprechen konfigurieren. So kann er die Geräte an die Security-Anforderungen des Anlagenbetreibers anpassen. Profinet leistet dadurch einen wichtigen Teil des ganzheitlichen Security-Konzeptes der kompletten Anlage.