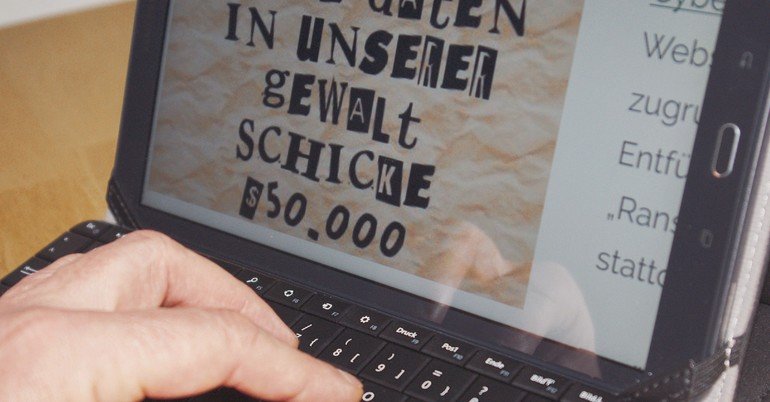

Der Begriff Ransomware umfasst alle Arten von Malware, die Benutzer aus ihren IT-System ausschließen. Das Wort ransom steht im Englischen für das Wort Lösegeld und beschreibt die Vorgehensweise der Erpresser: Über Phishing-Mails mit schädlichen Anhängen oder über den Besuch präparierter Webseiten gelangt schädliche Software in das System und aktiviert sich nach einer vorprogrammierten Zeit selbst. Oft wird dann der Bildschirm des Benutzers gesperrt oder seine Dateien mehrfach verschlüsselt. Dem Geschädigten wird eine Frist für eine Lösegeldzahlung gesetzt. Nach der Bezahlung versenden die Erpresser einen Entschlüsselungscode oder geben den Zugriff auf das System wieder frei. Zahlt das Opfer nicht innerhalb der gesetzten Frist, drohen die Hacker mit unwiderruflichem Datenverlust.

Lösegeldforderungen häufig nur zweitrangig

Zunächst waren nur Privatanwender betroffen, doch schnell erkannten die Cyberkriminellen, dass sie durch die Erpressung von Unternehmen größere Ertragsaussichten generieren können. Denn aufgrund der Verschlüsselung und dem damit drohenden Verlust von geschäftskritischen Daten sind Unternehmensentscheider eher dazu bereit, den Forderungen der Hacker nachzukommen. Moderne Ransomware verbreitet sich wie ein Wurm und kann über einen einzigen befallenen Zugang das komplette Netzwerk des Unternehmens einnehmen. Besonders KMU gelten als gefährdet, weil sie im Gegensatz zu großen Konzernen oft nicht über genügend Ressourcen verfügen, um sich entsprechend zu wappnen. Laut einer Studie von Osterman Research wurden im letzten Jahr 34 % der deutschen KMU Opfer einer Cyberattacke.

Die Lösegeldforderungen der Erpresser sind dabei nicht das größte Problem der kleinen und mittelständischen Unternehmen: Häufig beträgt die geforderte Summe im Durchschnitt nur einen kleinen vierstelligen Betrag. Wirklich geschäftskritisch ist der Betriebsausfall, der durch ein verschlüsseltes System hervorgerufen wird. Von den betroffenen Unternehmen mussten laut der Studie 21 % ihre Tätigkeiten umgehend einstellen. Viele der infizierten KMU berichteten von etwa 25 ausgefallenen Arbeitsstunden als Folge eines Ransomware-Befalls. Bei jedem Zwanzigsten betrug die Ausfallzeit sogar mehr als 100 Arbeitsstunden.

Vorbeugende Maßnahmen sind der beste Schutz

Diese Ausfallzeiten sind auch ein Grund dafür, dass das Bewusstsein der Unternehmen für Cyberangriffe zunimmt. Trotzdem gibt es immer noch Unsicherheiten bezüglich der Infektionswege und den besten Methoden zur Abwehr von Ransomware-Attacken. Der Digitalverband Bitkom rät beispielsweise, dass Unternehmen sich nicht auf eine solche Erpressung einlassen sollen. Denn ob nach Bezahlung des verlangten Lösegelds die Daten wirklich entschlüsselt würden, sei höchst ungewiss.

Zwar sollten eine starke Firewall und stets aktuelle Virenschutzprogramme Grundgerüst jeder IT-Security sein, doch kommt es zum Worst Case, kann ein aktuelles Backup helfen. Im Notfall kann diese Sicherungskopie wieder auf die Computer gespielt werden, und der Schaden wird so gering wie möglich gehalten. Schließlich ergab eine Umfrage des Datenrettungs-Unternehmens Ontrack, dass 67 % der deutschen Kleinunternehmen ohne ihre Daten die Arbeit nur wenige Stunden oder überhaupt nicht fortsetzen können.

Monitoring ist der

Schlüssel zu mehr Sicherheit

Aber auch wenn ein Virenscanner unerlässlich für die Netzwerksicherheit ist: Als Alleinlösung reicht er häufig nicht mehr aus, da die Angriffe komplexer werden. Laut einer Studie von Datto Inc. besaßen sogar 94 % der befallenen Unternehmen eine Anti-Virus-Software. Der Schlüssel für einen umfassenden Schutz ist ein Sicherheitskonzept, das sowohl technische als auch organisatorische Maßnahmen enthält. IT-Security erfordert neben der geeigneten Technik immer auch klar definierte Prozesse.

Als effektivste Maßnahme beweist sich ein umfassendes Monitoring innerhalb des Unternehmens, das die gesamte Netzwerk- und IT-Struktur analysiert und überwacht. Dadurch können Anomalien, die Hinweise auf mögliche Hacker-Angriffe sein können, frühzeitig entdeckt und so Angriffe verhindert werden. Historische Daten sowie aktuelle Anwendungs- und Produktionsdaten bieten Vergleichswerte, um auffälliges Verhalten schnell zu identifizieren und Gegenmaßnahmen zu ergreifen. Auch nach einem überstandenen Cyberangriff besteht das Problem, dass viele Unternehmen nicht wissen, ob noch weitere Rechner in ihrem Netzwerk infiziert sind und ob Daten gestohlen wurden. Ein Netzwerk-Monitoring kann aufzeigen, ob noch Datenpattern der Schadsoftware vorhanden und welche Hosts in den Vorgang involviert sind. Ebenso kann über den Packet-Strom identifiziert werden, welche Daten das Unternehmen verlassen haben.

Folgende sechs Tipps sollten Unternehmen beherzigen, um ihre IT vor Angreifern und Ransomware-Attacken besser zu schützen:

- Backups erstellen: Alle unternehmenskritischen Daten sollten regelmäßig, am besten mehrfach gesichert und unabhängig vom Netzwerk aufbewahrt werden. Somit lässt sich im Falle eines Datenverlusts zumindest der Stand des letzten Backups wiederherstellen.

- Updates und Patches sofort installieren: Die zwei umfangreichsten Angriffe WannaCry und NotPetya nutzten bekannte Sicherheitslücken, für die es bereits Patches gab. Befallen wurden alle Geräte, die noch mit veralteten Software-Versionen arbeiteten und diese Lücken im System weiterhin aufwiesen.

- Antiviren-Software aktuell halten: Auch die Virenscanner sollten stets auf neustem Stand gehalten werden. Hacker arbeiten fortlaufend daran, ihre Schadsoftware auf die Funktionsweisen der Sicherheitssoftware anzupassen. Veraltete Programme können leichter überwunden werden.

- Mitarbeiter schulen: Die häufigste Einfallmethode für Ransomware besteht im unbedachten Herunterladen und Öffnen schadhafter Mailanhänge. Um dieses Risiko zu minimieren, benötigen Mitarbeiter Schulungen, um ein Bewusstsein für diese Gefahren entwickeln. Ebenso sollte vermittelt werden, welche Maßnahmen im Ernstfall ergriffen werden müssen, um den Schaden zu minimieren.

- Nicht zahlen: Auch im Worst-Case-Szenario empfiehlt es sich, einen kühlen Kopf zu bewahren und den Lösegeldforderungen der Erpresser nicht nachzukommen. Zunächst ist es ungewiss, ob die codierten Daten überhaupt wiederhergestellt werden können. Häufig streichen die Angreifer nur die Zahlung ein, ohne nachfolgend aktiv zu werden. Ebenso ist es möglich, dass die Lösegelder ein Unternehmen zu einem noch attraktiveren Ziel für weitere Erpressungen machen, da offensichtlich eine Zahlungsbereitschaft besteht.

- Netzwerk-Monitoring: Da sich moderne Ransomware wie ein Wurm in einem System verbreiten kann, sollten die Datenströme fortlaufend überwacht werden. Dadurch lässt sich ein Eindringen frühzeitig erkennen und somit eindämmen. ge

Weitere Informationen zum Thema